Phishing-Meldebutton - E-Mail-Weiterleitung & Triage

Sie sehen hier die Dokumentation zur neuen Beta-Version des Phishing-Meldebuttons. Schauen Sie sich diese gerne an! Wenn Sie Hilfe zur Nicht-Beta-Version benötigen, lesen Sie bitte die reguläre PRB-Dokumentation.

Sie können den SoSafe Phishing-Meldebutton so konfigurieren, dass gemeldete E-Mails (einschließlich der .EML-Datei) an eine Abuse-Mailbox, an MS Defender und/oder an das SoSafe-eigene Triage-Tool – Threat Inbox – weitergeleitet werden.

Abuse-Mailbox

Kompatibilität

Outlook: alle APIs werden unterstützt

Google Workspace: nicht unterstützt

Funktionsweise

Wenn Nutzer verdächtige E-Mails melden, kann der Phishing-Meldebutton diese Nachrichten an eine angegebene Abuse-Mailbox weiterleiten. Das Sandbox-System Ihrer Wahl kann diese Mailbox dann überwachen und eingehende E-Mails auf Bedrohungen wie Phishing-Links oder Malware analysieren. Wird eine Bedrohung erkannt, kann es die entsprechende E-Mail automatisch unter Quarantäne stellen und alle weitergeleiteten Kopien aus den Postfächern der Nutzer entfernen.

Einrichtung

Richten Sie eine Abuse-Mailbox in Ihrer Sicherheitslösung ein. Detaillierte Anweisungen finden Sie in der Dokumentation Ihres Anbieters.

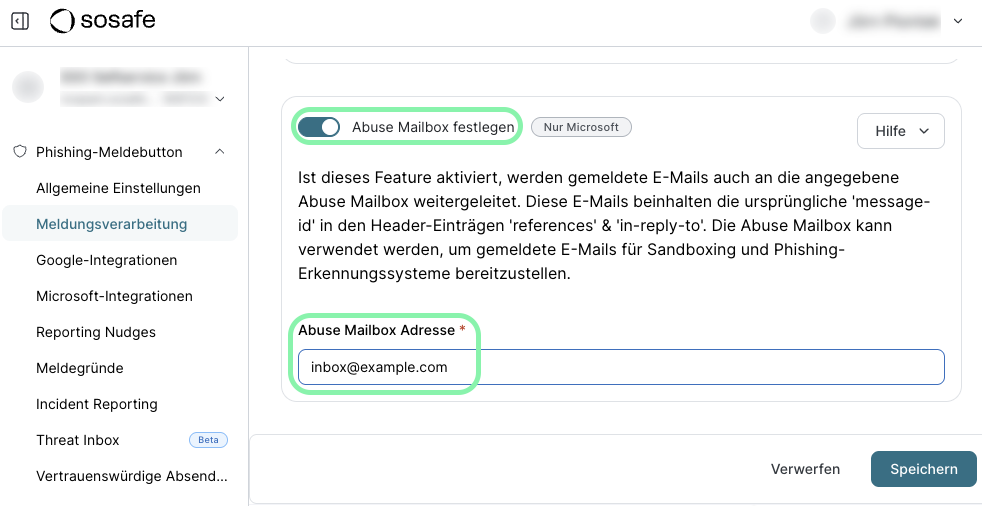

Navigieren Sie im SoSafe-Manager zu der Seite Phishing-Meldebutton / Meldungsverarbeitung und dann zu dem Abschnitt Abuse Mailbox festlegen. Aktivieren Sie den Schalter.

Geben Sie die Adresse Ihrer Abuse-Mailbox ein und wählen Sie Speichern aus, um die Änderungen zu bestätigen.

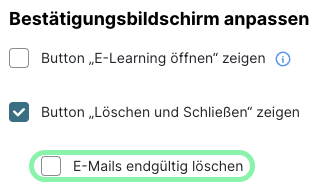

Wichtig: Stellen Sie sicher, dass die Option E-Mails endgültig löschen, die unter Phishing-Meldebutton / Allgemeine Einstellungen verfügbar ist, nicht aktiviert ist. Wenn E-Mails gelöscht werden, können Sandbox-Systeme diese nicht abrufen oder analysieren.

Technische Details

Weitergeleitete E-Mails enthalten spezielle Header (

Referencesundin-reply-to), die auf die ursprüngliche E-Mail verweisen. Dadurch können Sicherheitstools Konversationen nachverfolgen und den Nachrichtenverlauf analysieren.Die weitergeleitete E-Mail enthält die ursprüngliche E-Mail nicht als Anhang.

Stattdessen enthält die weitergeleitete E-Mail grundlegende Metadaten der ursprünglichen E-Mail im Klartext.

MS Defender

Sie können den Phishing-Meldebutton (PRB) in Microsoft Defender integrieren, um darüber Meldungen zu verarbeiten. So können mit dem PRB gemeldete E-Mails in dem Übermittlungen-Dashboard Ihres SOC-Teams in Defender angezeigt werden. Wenn Sie den Microsoft Defender for Office 365 Plan 2 haben, können Sie außerdem eine Automatisierte Untersuchung und Reaktion (AIR) zur Analyse und Reaktion auf die gemeldete E-Mail auslösen. Weitere Informationen finden Sie bei Microsoft: https://learn.microsoft.com/de-de/defender-office-365/air-auto-remediation .

Voraussetzungen und Einschränkungen

Alle APIs, die für den PRB verfügbar sind, werden unterstützt. Allerdings begrenzt Exchange Web Services (EWS) die Größe von Anhängen auf 500 kB, was bedeutet, dass wir die ursprüngliche E-Mail nicht als .eml-Datei anhängen können, wenn sie größer als 500 kB ist. In diesen Fällen werden die Berichte zwar an das Postfach für Benutzerübermittlungen gesendet, aber nicht im Microsoft Defender-Dashboard für Bentzerübermittlungen angezeigt. Es wird daher nicht empfohlen, diese Integration mit der EWS-API zu verwenden.

Microsoft Defender-Übermittlungen funktionieren nicht, wenn Berichte von einem lokalen Postfach oder von außerhalb der Organisation übermittelt werden. Die Melder müssen sich auf derselben Azure-Instanz von MS Defender befinden.

Einrichtung in Microsoft Defender

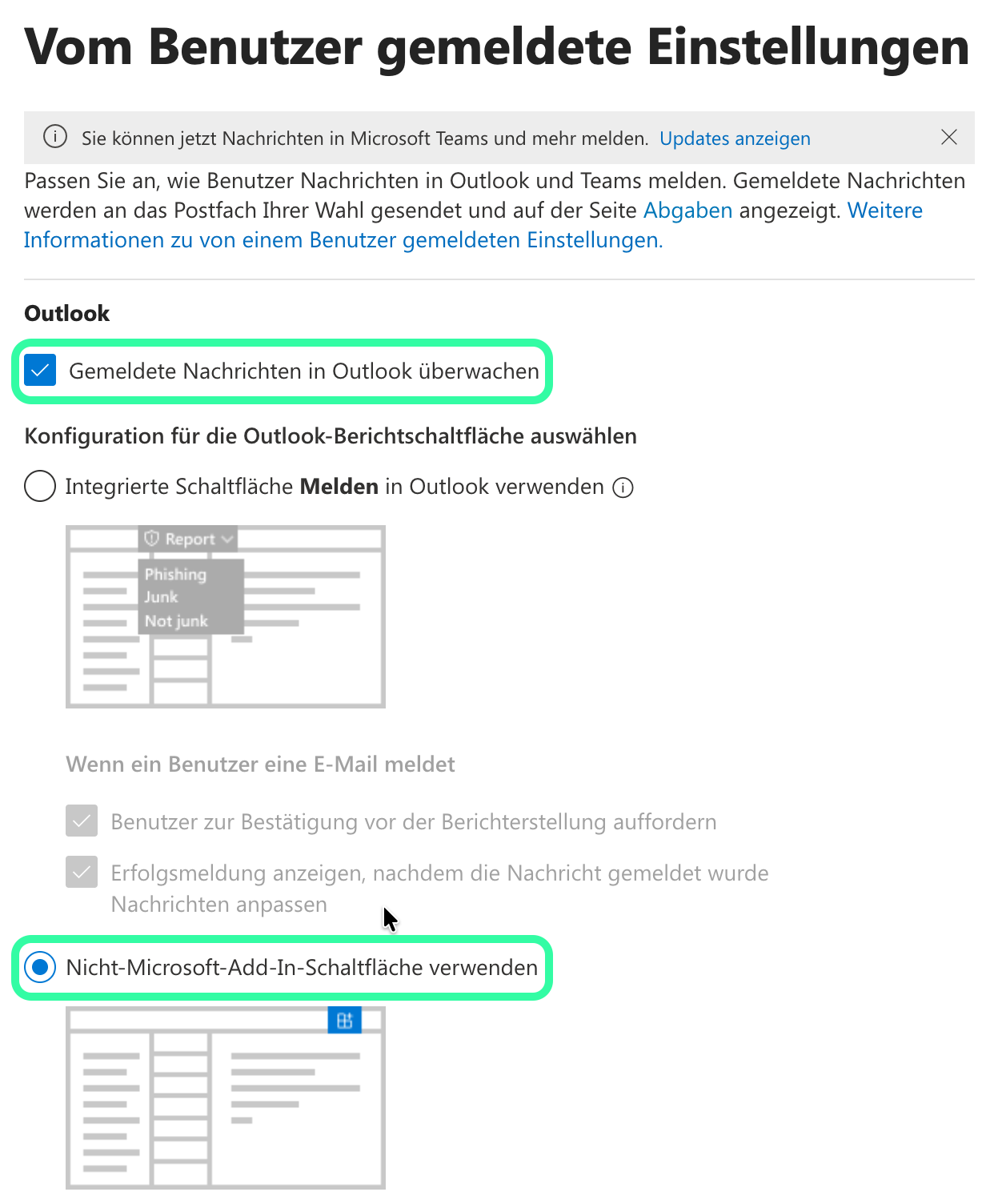

Gehen Sie auf das Microsoft Defender Portal. Gehen Sie dort auf die Seite System / Einstellungen / E-Mail & Zusammenarbeit / Vom Benutzer gemeldete Einstellungen. Sie können auch direkt zu der Seite gehen: https://security.microsoft.com/userSubmissionsReportMessage

Stellen Sie sicher, dass die Checkbox Gemeldete Nachrichten in Outlook überwachen aktiviert ist.

Wählen Sie Nicht-Microsoft-Add-In-Schaltfläche verwenden aus.

Diese Einstellung sorgt auch dafür, dass der Meldebutton von Microsoft Defender selbst nicht mehr angezeigt wird. Führen Sie dies nur durch, wenn der PRB an alle Nutzer ausgerollt wurde und funktioniert.

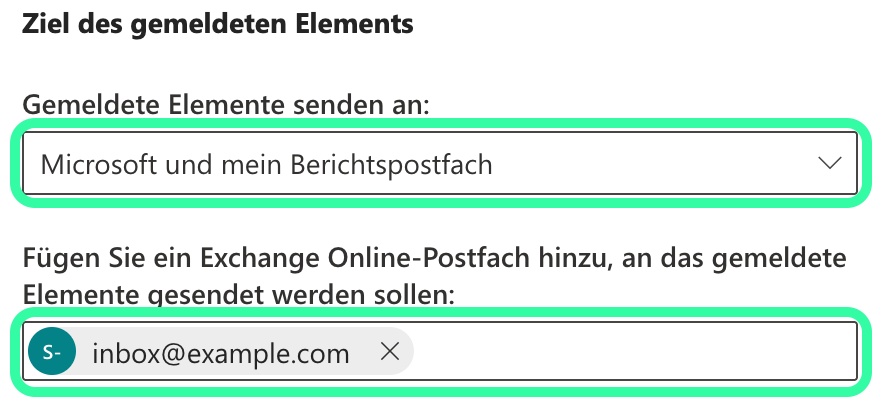

Stellen Sie sicher, dass in dem Bereich Ziel des gemeldeten Elements die Auswahl auf Microsoft und mein Berichtspostfach steht.

Geben Sie unter Fügen Sie ein Exchange Online-Postfach hinzu, an das gemeldete Elemente gesendet werden sollen das Postfach ein, das Sie verwenden möchten.

Beachten Sie, dass Sie hier ein SecOps-Postfach angeben müssen. Mehr zur Einrichtung eines solchen Postfachs finden Sie in der Dokumentation von Microsoft.

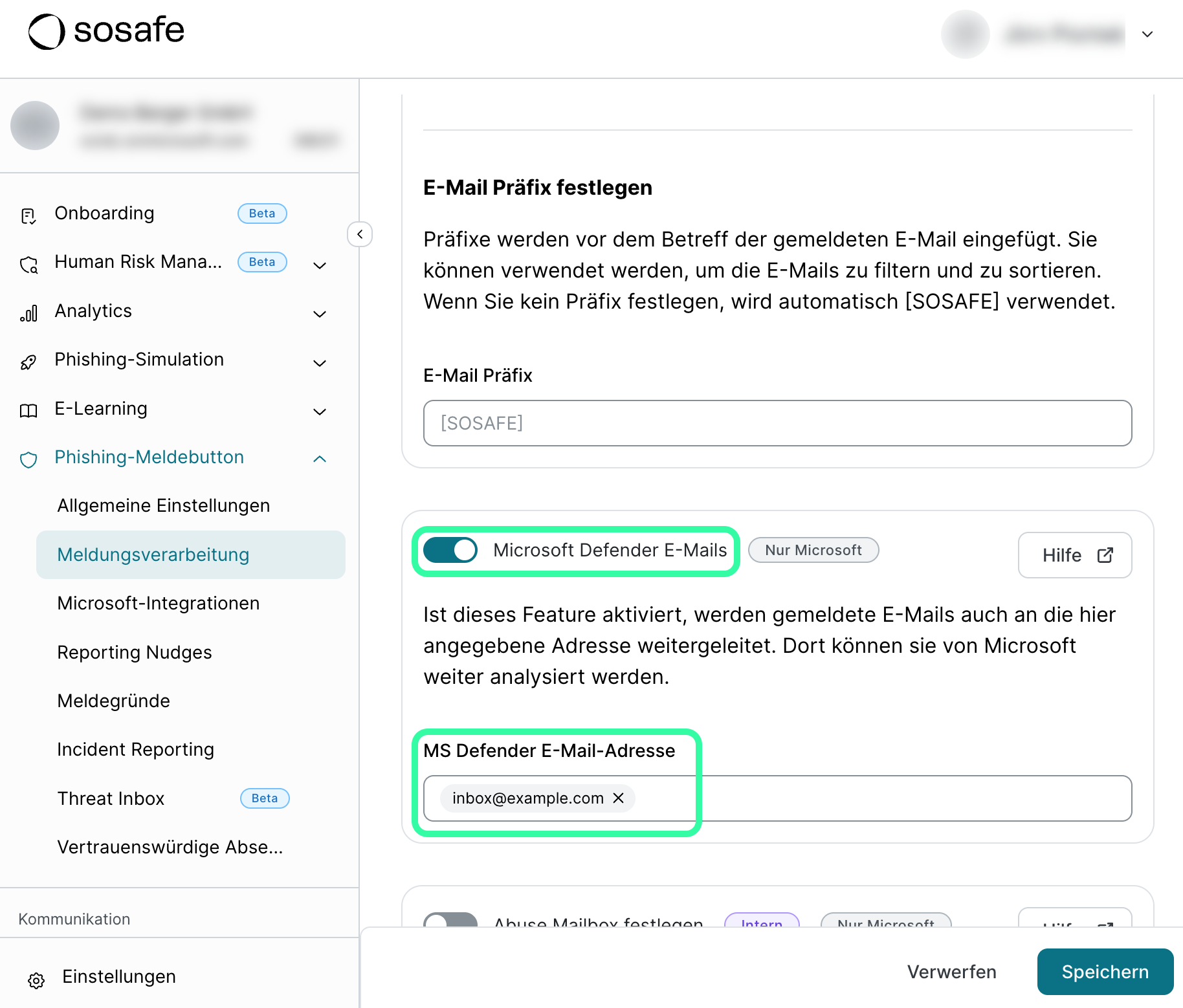

Einrichtung im SoSafe Manager

Gehen Sie im SoSafe Manager auf die Seite Phishing-Meldebutton / Meldungsverarbeitung. Scrollen Sie dort runter bis zum Bereich Microsoft Defender E-Mails und aktivieren Sie den Schalter. Geben Sie dann das zuvor verwendete SecOps-Postfach unter MS Defender E-Mail-Adresse ein. Wählen Sie Speichern aus, um die Änderungen zu bestätigen.

Threat Inbox

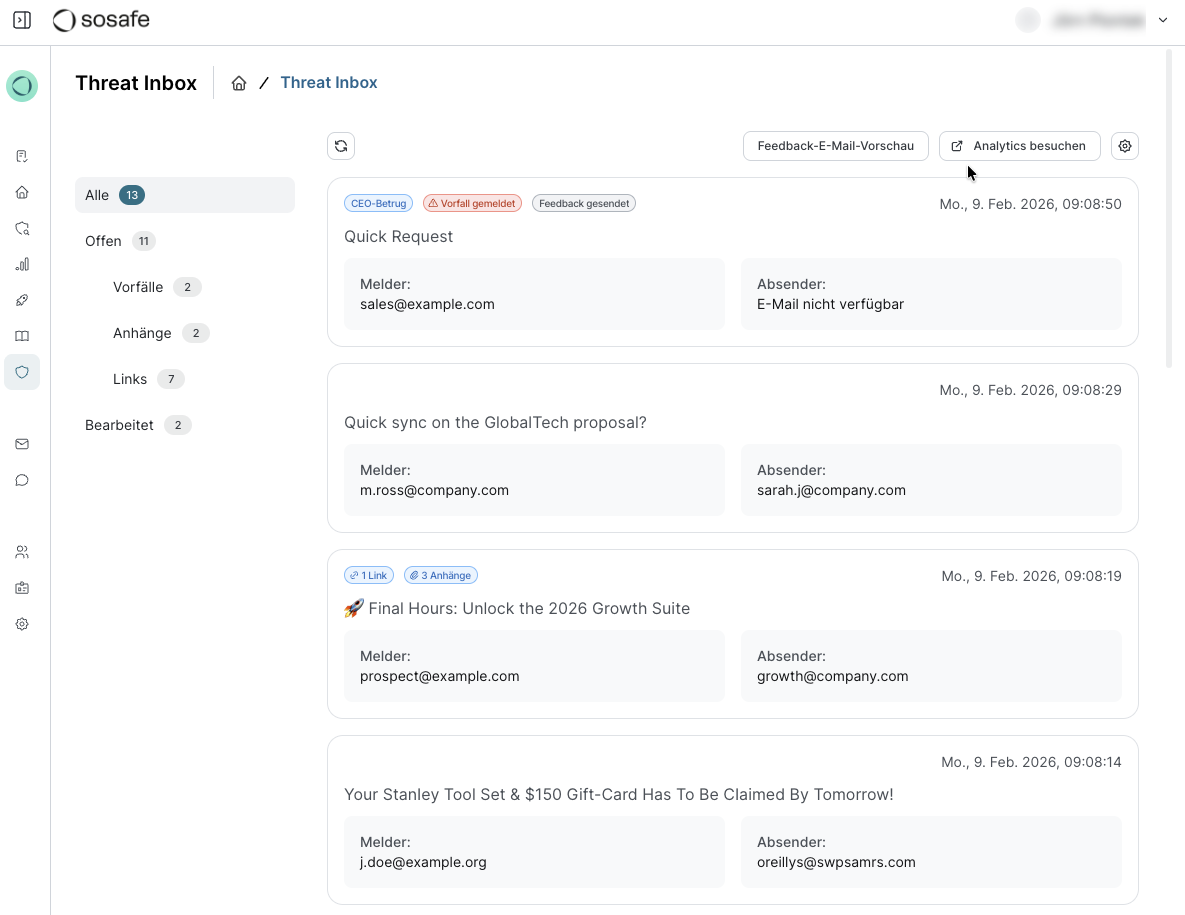

Threat Inbox dient als zentrale Anlaufstelle für die Triage von Meldungen, die Ihre Nutzer über den Phishing-Meldebutton (PRB) einreichen. Anstatt Meldungen über einen herkömmlichen E-Mail-Posteingang zu verwalten, bietet Threat Inbox eine dezidierte Umgebung zum Filtern, Prüfen und Klassifizieren potenzieller Bedrohungen.

Die Zentralisierung des Reporting-Prozesses erleichtert Ihrem Sicherheitsteam die Erkennung von Mustern. Außerdem wird es dadurch einfacher, den Mitarbeitenden aussagekräftiges Feedback zu geben und so sicheres Verhalten im gesamten Unternehmen zu fördern.

Hauptfunktionen

Mithilfe der Threat Inbox können Sie gemeldete E-Mails direkt im SoSafe Manager eingehend untersuchen.

Detailansichten: Zugriff auf übergeordnete Kontextinformationen, darunter die Identität des Meldenden, den Zeitstempel und die vollständigen Absenderdaten.

Analyse der technischen Details: Ansicht der vollständigen E-Mail-Header, Link-Ziele und Anhangsdetails.

Dateiinspektion: Bei E-Mails mit Anhängen können Sie einfach Dateidetails anzeigen und Datei-Hashes kopieren, um diese in Ihren internen Sicherheitstools weiter abzugleichen.

Intelligente Filter & Triage

Damit Ihr Team den Überblick behält, bietet der Threat Inbox verschiedene Ansichten, mit denen Sie die kritischsten Bedrohungen priorisieren können:

Filter | Zweck |

|---|---|

Offen | Zeigt alle eingehenden Meldungen an, die noch nicht bearbeitet wurden. |

Vorfälle | Hebt Meldungen hervor, bei denen ein Nutzer angegeben hat, dass er mit der E-Mail interagiert hat. |

Anhänge | Filtert alle offenen Meldungen, die Dateien oder Anhänge enthalten. |

Links | Filtert Meldungen, die URLs enthalten, um eine schnelle Analyse der Links zu ermöglichen. |

Bearbeitet | Ein Archiv aller Meldungen, die klassifiziert und geschlossen wurden. |

Den Feedback-Kreislauf schließen

Das Geben von Feedback an Nutzer macht aus einem abgeschlossenen Ticket eine Lernerfahrung und motiviert zu weiteren Meldungen. Wenn Sie bei einer Meldung auf Bearbeiten klicken, können Sie die E-Mail einer von vier Kategorien zuordnen: Unbedenklich, Phishing, Spear-Phishing oder Spam.

Automatisiertes Feedback: Jede Einstufung ist mit einer individuellen Feedback-E-Mail verknüpft, die den Mitarbeitenden die Einstufung erläutert.

Verhaltensverstärkung: Das Versenden dieser Updates sorgt dafür, dass sich Nutzer gehört und wertgeschätzt fühlen, was die Melderate langfristig stärkt und die Datenqualität verbessert.

Flexibilität für Administratoren: Während das Feedback standardmäßig automatisch versendet wird, um Ihrem Team Zeit zu sparen, können Sie dies in bestimmten Fällen ganz einfach deaktivieren, indem Sie das Kästchen Feedback-E-Mail an Melder senden deaktivieren.

Zugriff

Um auf den Hub zuzugreifen, navigieren Sie im SoSafe Manager zu Phishing-Meldebutton / Threat Inbox. Falls das Feature noch nicht aktiv ist, finden Sie direkt auf dieser Seite einen Aktivierungsschalter.

Integrationen von Drittanbietern

Obwohl Threat Inbox als umfassende Lösung konzipiert ist, wissen wir, dass viele Teams externe Ticket-Systeme nutzen. Wenn Sie Meldungen lieber über Tools wie Jira oder ServiceNow triagieren möchten, können Sie diese unter Einstellungen / Integrationen konfigurieren.